A medida que aumenta el alcance de la información digital generada por sujetos y dispositivos de interés, los organismos encargados de la aplicación de la ley (LEA) deben evolucionar sus técnicas para transformar vastas bases de datos de información sin procesar en pruebas. Los grandes conjuntos de datos de interceptación legal deben combinarse con otras fuentes de datos, como la inteligencia de fuente abierta (OSINT), los datos de matriculación de vehículos, los registros bancarios y otros. Para extraer información oportuna de estos grandes conjuntos de datos complejos y aislados, los investigadores deben aprovechar las herramientas avanzadas de fusión y supervisión de datos para revelar relaciones entre puntos de datos que, de otro modo, serían difíciles de detectar.

Aunque las técnicas de investigación basadas en datos forman parte del moderno conjunto de herramientas de todos los organismos, requieren conocimientos especializados. La formación tanto en las mejores prácticas como en el uso avanzado de las herramientas es un requisito continuo y potencialmente costoso, y estas habilidades están inevitablemente más desarrolladas en unos miembros del personal que en otros, lo que supone dos retos para la misión más amplia de LEA. En primer lugar, las herramientas y técnicas deben ser sencillas y sólidas para que los investigadores puedan adoptarlas rápidamente para realizar análisis de investigación avanzados y maximizar su valor. En segundo lugar, debe existir una metodología para que los usuarios avanzados puedan compartir fácilmente sus conocimientos y análisis con los demás. Las soluciones que cumplen estos requisitos ponen a las fuerzas de seguridad en condiciones de descubrir inteligencia significativa en un mar de datos inconexos de forma rápida y fiable.

Identificación de fuentes de datos en un panorama cambiante

El primer paso en la evolución de la recopilación legal de inteligencia para el mundo actual, centrado en los datos, es identificar lo que está disponible. Los sujetos pueden utilizar una amplia gama de aplicaciones móviles que cambian con el tiempo, y las aplicaciones individuales pueden cambiar qué datos utilizan y cómo. El número de posibles fuentes de datos supera con creces los canales de comunicación más habituales y también las redes sociales. Por ejemplo, las plataformas de citas a menudo revelan la ubicación del usuario, proporcionando un tesoro de información para ayudar a los investigadores a determinar dónde ha estado un sujeto y a dónde se dirige en un momento dado.

En este caso, dicha información se ofrece como una característica intencionada de la aplicación, pero a veces llega a estar disponible a través de una filtración de datos no intencionada. En cualquier caso, la rápida cadencia del desarrollo, las actualizaciones y los parches de los programas informáticos modernos puede dar lugar a aumentos o disminuciones repentinos del alcance de la información accesible para las fuerzas y cuerpos de seguridad. Algunas aplicaciones también pueden transmitir datos valiosos incluso cuando no se utilizan. Las investigaciones deben responder a la naturaleza dinámica de los flujos de datos modernos y estar preparadas para aprovechar los cambios en cuanto se produzcan.

La identificación de la ubicación disponible y otra información de los dispositivos de interés también debe automatizarse para garantizar la precisión y eficacia del proceso. Las capacidades de consulta activas y personalizadas deben complementarse con procesos sistemáticos de supervisión de datos que hagan llegar nueva información a los investigadores en lugar de exigirles que la busquen. Un ejemplo común de la capacidad de MetaHub para aprovechar los flujos y reflujos de los datos de comunicaciones es su capacidad para escanear automáticamente múltiples fuentes de datos. Por ejemplo, MetaHub puede escanear una dirección IP de origen y un puerto específico utilizado por una aplicación móvil y buscar en la URL del contenido las cadenas de caracteres "LAT" y "LONG" -que corresponden a la latitud y longitud- para determinar la ubicación de un usuario y notificárselo al analista.

Consultas sofisticadas para recopilar información clave

Sin embargo, para sacar el máximo partido de estos datos cambiantes y multimodales, las fuerzas de seguridad también necesitan una plataforma con un lenguaje de consulta inteligente que admita expresiones regulares, así como uniones complicadas entre datos y sistemas, lo que les permite profundizar intencionadamente en los datos para seguir patrones o anomalías. El MetaHub de SS8 proporciona a las LEA estas capacidades para que puedan construir operaciones que rastreen flujos de datos de muchas fuentes diferentes. Los usuarios avanzados pueden incluso crear consultas y ponerlas a disposición de todos los investigadores, que pueden aplicarlas a múltiples sujetos o dispositivos de interés. Del mismo modo, un usuario avanzado puede supervisar todas las consultas disponibles desde un único panel de control y seleccionar algunas para su posterior análisis. Este enfoque ayuda a ampliar el valor de la experiencia interna para mejorar la eficiencia y la eficacia generales, optimizando la inversión de la LEA.

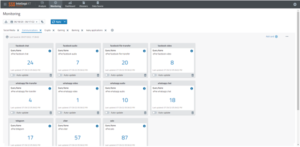

Las consultas individuales se instancian en el entorno de inteligencia legal Intellego XT de SS8 como "tarjetas" reutilizables que pueden organizarse en cuadros de mando de supervisión dentro de la sencilla interfaz de MetaHub. Los cuadros de mando presentan todos los datos relevantes de forma visual, de modo que los investigadores no necesitan identificar manualmente las relaciones individuales, y pueden ser creados por el usuario que construye las consultas o por otros miembros del equipo. Cada uno de ellos rastrea y visualiza los resultados de las consultas incluidas, que se actualizan automáticamente en tiempo real, descargando a los investigadores de esas tareas.

El panel de control de MetaHub muestra el número de aciertos frente a criterios de consulta específicos en un conjunto de datos específicos.

MetaHub puede ingerir datos de diversas fuentes, en varias estructuras de datos como valores separados por comas (CSV), JSON, XML y otras. La plataforma es fácil de usar, lo que permite a la LEA ampliar su valor, pero también está respaldada por las más de dos décadas de experiencia en inteligencia legal y asistencia al cliente de SS8. Ayuda a los usuarios a identificar fácilmente puntos de datos "aguja en un pajar" y profundizar en sus detalles, al tiempo que proporciona la flexibilidad para ampliar fácilmente este enfoque a nuevas fuentes de datos como asistentes virtuales de IA y dispositivos de juego. Con MetaHub, las fuerzas de seguridad pueden fusionar las fuentes convencionales de interceptación legal con todo el espectro de datos disponibles en el mundo digital actual para realizar un análisis exhaustivo de todos los datos relevantes que permita obtener información y avanzar rápidamente en las investigaciones.

Sobre Simon Patten

Sobre Simon Patten

Simon se incorporó a SS8 tras una carrera de 30 años en British Telecommunications Plc en el Reino Unido. Durante la mayor parte de este tiempo, Simon ocupó altos cargos de ventas y gestión general trabajando con las agencias de defensa, seguridad y aplicación de la ley. Dirigió equipos que vendían y ofrecían una amplia gama de soluciones, incluidas grandes redes nacionales e internacionales, defensa de redes informáticas y otras capacidades basadas en la seguridad. Simon es licenciado en Ciencias Empresariales y obtuvo su MSC como Sloan Fellow de la London Business School. Puede consultar su perfil de LinkedIn aquí.

Acerca de SS8 Networks

SS8, una empresa de inteligencia de redes, ofrece soluciones para ayudar a los clientes a identificar, rastrear e investigar rápidamente dispositivos y objetos de interés. SS8 cuenta con la confianza de seis de las mayores agencias de inteligencia, ocho de los catorce mayores proveedores de comunicaciones y cinco de los mayores integradores de sistemas.